"等我出去 。就把你们都给干掉!"

【流氓软件终结者 用p2p终结者】百雷临走之前的话语依旧回荡在整个网络江湖 。虽然这尊魔头被人赶走了 。但是回想起百雷的余威 。依旧令整个网络江湖震颤 。

"还好终结者把百雷干掉了 。否则我们整个网络的发展要滞后太多年了 。这个百雷的存在 。简直就是整个网络的老鼠屎 。"

"没错 。这百雷使用了P2P技术 。下载的时候是点对点 。速度特别快 。还使用的传输层的UDP数据包进行封装 。UDP这个协议 。没有重传和调整窗口的机制 。"

"对啊 。网络江湖中许多服务都是基于传输层的TCP协议进行的 。比方说我想要浏览网页 。就是使用的TCP服务的80端口 。在咱们江湖里 。TCP有一种调整窗口的机制 。假如网络拥塞的话 。TCP就自动的调节窗口了 。"

"对对对 。UDP不管这窗口不窗口 。一直保持数据的传递 。一直传 。TCP检测到链路占用 。就再缩小窗口 。UDP又继续传 。以此下去 。恶性循环 。我们的网页就更加打不开了 。"

"对啊 。所以说P2P终结者真的是拯救了网络环境 。就是不知道 。这个P2P终结者 。是怎么运作的 。"

"简单 。你们知道这个ARP协议吗?"正在此时 。一名身着黑袍 。面色带着几分戏谑的黑袍男子走了出来 。"ARP协议而已 。没有问题 。"

"ARP协议我也懂 。不就是已知IP地址求mac地址嘛 。这有何难?"

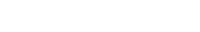

文章插图

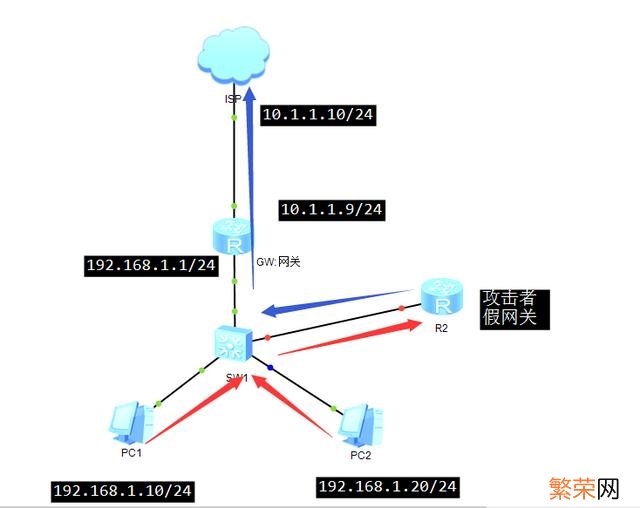

这个环境中 。当PC1想要和PC2进行通信的时候 。首先要进行数据的封装 。会在最外层封装上所要去的目的地的MAC地址 。

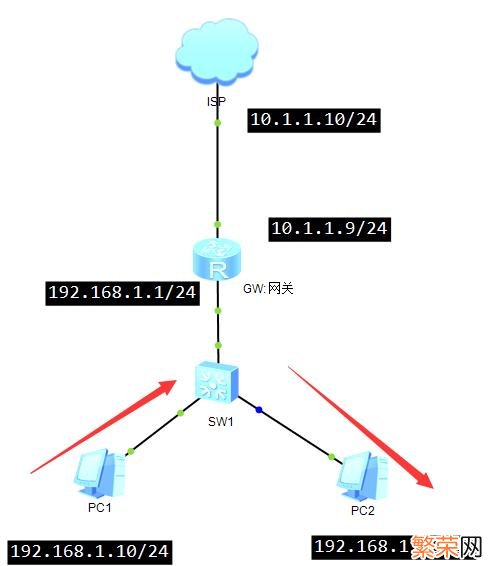

文章插图

而PC1刚开始时 。是不会知道PC2的MAC地址的 。所以需要进行ARP的请求 。用来获取PC2的MAC地址 。

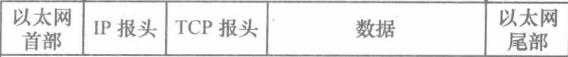

文章插图

"这个ARP的数据包 。就和找人一样 。PC1会说我是192.168.1.10 。谁是192.168.1.20 。请告诉我你的MAC地址 。这个数据包会以一种广播的形式传递出去 。这种传递 。只有说当192.168.1.20,也就是PC2收到后才会回复 。其他人都会丢弃 。置之不理的 。"

"对 。没错 。这就是ARP的功能 。可是这又跟P2P终结者有什么牵扯呢 。这只不过是一个数据封装的过程 。而我们说的是带宽流量的问题 。完全驴唇不对马嘴嘛 。"

"年轻 。首先你要明白 。当一个主机去与另一台主机进行ping通信的时候 。首先会自己本地的TCP/IP协议栈将ip地址与子网掩码进行布尔逻辑与运算 。只有发现去往另一台主机网络号相同时 。才会进行ARP请求 。当不相同的时候……"

"找网关嘛 。这还不容易 。直接去请求网关的MAC地址 。然后把数据扔给网关 。这还不容易 。"

黑袍人声音未落 。就有人不屑的说道 。网关这种东西 。负责承载下层网络的东西 。实在是没有什么值得他重视的 。

"这位兄台说的是 。那你可知 。去请求网关的时候 。若是有一个人冒充这个网关 。怎么办!"

"ARP请求包是广播包 。这个设想倒是可以实现 。可是冒充者怎么就能准确捕捉到这个请求包呢?"

"如果这个攻击者同时攻击网关呢 。让网关一时间难以承载流量 。无法处理其他的数据 。这样让下方的主机误以为网关是这台攻击主机 。这样的话攻击者就可以掌握整个局域网的流量 。他可以进行流量的掌控 。然后再筛选流量之后 。转发到网关那里 。自然而然就可以控制流量了 。"

文章插图

"我明白了 。你是说P2P终结者就是这个假网关 。假网关攻击真实网关让他无法处理数据 。同时虚拟成为下方的假网关 。这样每次流量经过的时候 。都会经过这个设备 。可是这样的话 。我们的数据不是都会被虚假网关捕获到了嘛!"

"这是在所难免的 。"黑袍人叹息了一声 。转身望向正在高台上接受众人吹捧的P2P终结者 。偶然间眼神对视 。P2P终结者眼中多了几分戏谑 。

"使用人家的东西 。就要受人家控制啊 。这个天 。要变了……"

文章插图

文章插图

- 可在3D模型上涂鸦 图片涂鸦软件哪个好

- 好用的电脑mp3转换器分享 mp3转wma用什么软件转换

- 小红书如何注销 qq登录小红书如何注销

- 最好的驱动软件推荐 哪款驱动软件最好用

- 这款快手上很火的动画软件 快手上很火的动漫软件

- 苹果手机用哪个软件可以免费压缩图片 手机免费压缩图片的软件有哪些

- 图文编辑软件哪个好用 排版软件哪个好

- 干货淘宝直通车关键词优化分享 淘宝关键词优化什么软件好用

- 好用的Java编程软件 java编程软件哪一款好用

- 电脑管家如何卸载软件 电脑管家如何卸载